לצעצוע המסוכן של סוכנויות הריגול קוראים NetTraveler

4 יוני, 2013

סוכנויות ריגול משתמשות בתוכנות ממשפחת NetTraveler כדי לפגוע בגופי ממשל, שגרירויות, ספקים צבאיים וגופים המפתחים טכנולוגיות חלל, תקשורת,אנרגיה גרעינית, לייזרים ועוד. מעבדת קספרסקי מדווחת על עלייה תלולה בהתקפות בשנתיים האחרונות

סוכנויות ריגול משתמשות בתוכנות ממשפחת NetTraveler כדי לפגוע בגופי ממשל, שגרירויות, ספקים צבאיים וגופים המפתחים טכנולוגיות חלל, תקשורת, לייזרים ועוד

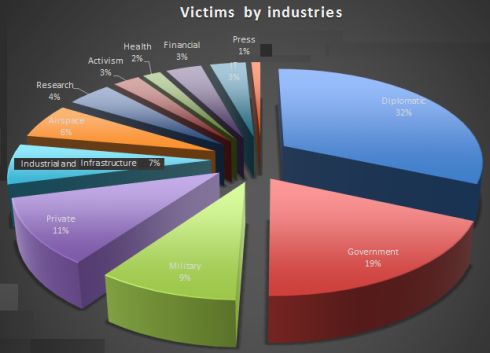

חברת מעבדת קספרסקי, אשר חשפה את תולעת Stuxnet שפגעה בסרקזות הגרעין של איראן, דיווחה שמשפחת התוכנות הזדוניות NetTraveler פגעה עד היום בכ-350 מטרות בעלות חשיבות גבוהה ב-40 מדינות. תוכנות NetTraveler פגעו בגופי ממשל, שגרירויות, חברות גז ונפט, מכוני מחקר, ספקים צבאיים ופעילים חברתיים.

החברה מסרה שמשפחת התוכנות נמצאת בשימוש על-ידי גופי ריגול שונים בעולם. האיום החל להיות פעיל ככל הנראה בשנת 2004, אך היקף הפעילות צמח בשיעור גבוה מאוד בשנים 2010-2013. לאחרונה, תחומי העניין המרכזיים של מפעילי משפחת NetTraveler כוללים תוכניות חלל, ננוטכנולוגיה, הפקת אנרגיה, אנרגיה גרעינית, טכנולוגיות לייזר, רפואה ותקשורת.

שיטות ההדבקה

מעבדת קספרסקי מסרה שהתוקפים הדביקו את הקורבנות על-ידי שליחת דוא"ל "פישינג" (Phishing) ממוקד וחכם, המכיל קבצים מצורפים של מיקרוסופט אופיס הכוללים מטען עם שתי פרצות שכיחות מאוד (CVE-2012-0158 ו- CVE-2010-3333). למרות שמיקרוסופט הפיצה עדכונים לתיקון הפרצות הללו, הן עדיין מהוות נקודות פריצה פופולריות בהתקפות נקודתיות, וגם הוכחו כיעילות.

כותרות הקבצים הזדוניים שצורפו להודעות הממוקדות, מצביעות על מאמץ רב לבצע התאמה אישית של ההתקפות, כדי להשיג גישה למטרות חשובות. כותרות לדוגמא של המסמכים הזדוניים: Army Cyber Security Policy 2013.doc, Report – Asia Defense Spending Boom.doc, Activity Details.doc, His Holiness the Dalai Lama’s visit to Switzerland day 4 ו-Freedom of Speech.doc.

גניבת נתונים ושליפתם

במהלך הניתוח של מעבדת קספרסקי, השיג צוות המומחים לוגים (רישומי כניסה) ממספר שרתי פיקוד ושליטה של NetTraveler. השרתים משמשים להתקנת קוד זדוני נוסף על המכונות הנגועות ושליפתם. מומחי קספרסקי חישבו כי כמות המידע המאוחסן על שרתי הפיקוד והשליטה מגיע לכ-22 גיגה-בייט.

המידע שנשלף מהמחשבים הנגועים כולל בדרך-כלל רשימות של מערכת הקבצים, רישום של לחיצות מקלדת, וסוגים שונים של קבצים, כולל PDF, גליונות אקסל, מסמכי וורד וקבצים אחרים. מערכת NetTraveler מסוגלת להתקין קוד זדוני נוסף לגניבת נתונים בדלת אחורית, וניתן להתאימה לגניבת סוגים אחרים של מידע רגיש, כגון הגדרות של יישומים או קבצי עיצוב דיגיטלי.

נתוני תפוצה בינלאומית

בהתבסס על ניתוח נתוני שרתי הפיקוד והשליטה של NetTraveler, מעבדת קספרסקי זיהתה 350 קורבנות ב-40 מדינות, בהן ארה"ב, קנדה, בריטניה, רוסיה, צ'ילה, מרוקו, יוון, בלגיה, אוסטריה, אוקראינה, ליטא, בלארוס, אוסטרליה, הונג קונג, יפן, סין, מונגוליה, איראן, טורקיה, הודו, פקיסטן, דרום קוריאה, תאילנד, קטאר, קזחסטן וירדן.

בהתבסס על ניתוח נתוני שרתי הפיקוד והשליטה של NetTraveler, מעבדת קספרסקי זיהתה 350 קורבנות ב-40 מדינות, בהן ארה"ב, קנדה, בריטניה, רוסיה, צ'ילה, מרוקו, יוון, בלגיה, אוסטריה, אוקראינה, ליטא, בלארוס, אוסטרליה, הונג קונג, יפן, סין, מונגוליה, איראן, טורקיה, הודו, פקיסטן, דרום קוריאה, תאילנד, קטאר, קזחסטן וירדן.

מומחי קספרסקי השתמשו ברשת ההגנה של קספרסקי (KSN) כדי לקבוע נתונים נוספים אודות תפוצת האיום. עשרת המדינות בהן היה מספר הקורבנות הגדול ביותר הן מונגוליה, רוסיה, הודו, קזחסטן, קירגיסטן, סין, טג'יקיסטן, דרום קוריאה, ספרד וגרמניה.

ממצאים נוספים

במהלך הניתוח זוהו 6 קורבנות שהודבקו גם על-ידי NetTraveler וגם על-ידי "אוקטובר האדום", שהיא פעילות ריגול מקוונת נוספת שנותחה על-ידי קספרסקי בינואר 2013. למרות שאין קשר ישיר בין התוקפים שהפעילו את NetTraveler ו"אוקטובר האדום", העובדה כי ישנם קורבנות שנפגעו על-ידי שני הקמפיינים מצביעה על כך שתוקפים מרובים מכוונים למטרות בעלות חשיבות גבוהה בגלל המידע רב הערך שהם מחזיקים.

החברה מסרה שהיא זיהתה וניטרלה את התוכנות הזדוניות והנגזרות שלהן אשר נמצאו בשימוש על-ידי NetTraveler Toolkit, לרבות Trojan-Spy.Win32.TravNet ו– Downloader.Win32.NetTraveler.

לקריאת דו"ח המחקר המלא, בקרו ב-Securelist.

חברת קספרסקי מיוצגת בישראל על-ידי חברת פאוור תקשורת

פורסם בקטגוריות: אבטחה , חדשות , טכנולוגיות מידע , תעופה וביטחון