Cybereason חשפה מתקפה עולמית של תוכנת כופר

8 יולי, 2015

המתקפה המכונה "מבצע כופר", יוצרת ומפיצה מוטציות של תוכנת כופר, המשתקת פעולות מסויימות במחשבי הארגונים - עד שהם ישלמו למפעילי התוכנה

המתקפה המכונה "מבצע כופר", יוצרת ומפיצה מוטציות של תוכנת כופר, המשתקת פעולות מסויימות במחשבי הארגונים – עד שהם ישלמו למפעילי התוכנה

חברת סייבריזון (Cybereason) מתל-אביב דיווחה היום על גילוי מתקפה מסיבית של תוכנת כופר זדונית (Ransomware) שאותה היא כינתה בשם "מבצע כופר". תוכנת כופר היא תוכנה התוקפת את המחשבים של ארגון יעד, ומונעת מהמשתמשים לבצע פעולות שונות, אלא אם כן הם מעבירים כסף באמצעים המוגדרים בתוכנה.

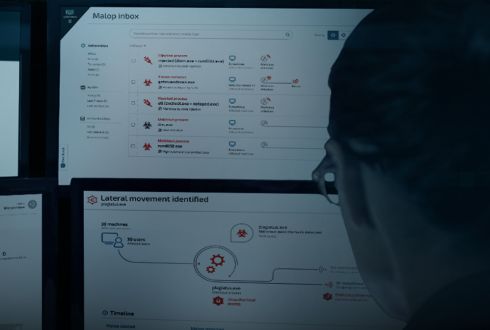

החברה מסרה היום שהיא בחנה מספר דוגמאות של תוכנות זדוניות ממספר מקומות בעולם, וגילתה שתוכנות הכופר שנבדקו מכילות אריזה ומנגנון שליחה זהים, יחד עם רכיבים שונים המורכבים יחד על מנת ליצור צירוף ייחודי, המאפשר לחמוק מתוכנות אנטי-וירוס ומוצרי אבטחת מידע מסורתיים. הממצאים הובילו למסקנה שמדובר בקבוצה אחת של תוכנות זדוניות, העושה שימוש באלגוריתם, המייצר גרסאות של הקוד הזדוני באופן אוטומטי. אלגוריתם זה מעניק לתוכנה יכולות התחמקות המזכירות Advanced Persistent Threat, שהן תקיפות סייבר מתוחכמות הנעשות היום בחסות מעצמות.

לדברי חוקר אבטחת מידע בכיר בסייבריזון, אורי שטרנפלד, הגרסאות השונות של תוכנת הכופר הזדונית מגיעות כולן מאותו המקור, "דבר המעיד על מסחור של תוכנות כופר בסדר גודל שלא ראינו עד כה. הרצת גיבויים תכופים על כונן חיצוני וניטור קבוע של נקודות הקצה בארגון היא הדרך המומלצת לצמצום נזקי תוכנת הכופר והגבלת הנזק שגורמות מתקפות אלו".

הדוגמאות שנבדקו היו בעלות מאפיינים ייחודיים, כגון: Hashes וחתימות שונות, אך חלקו גם מספר מאפיינים משותפים, ביניהם: אייקונים מזויפים (לדוגמא, שימוש באייקון של מסמך CSV או PDF), שמות קבצים העוזרים לתוכנה להיראות תמימה (סימון בשמות דוגמת "קורות חיים" או "חשבון לתשלום"), ודפוס אריזה ייחודי. החוקרים גילו כי בנוסף למנגנון המסייע להתחמק מזיהוי על-ידי תוכנות Sandbox וכלי זיהוי דינמיים, הגרסאות השונות של התוכנה כוללות גם תוספות ו"קישוטים" רבים לקבצים, שנועדו להטעות את חוקרי התוכנות הזדוניות ולגרום לקוד ההדבקה להיראות תמים יותר.

"מבצע כופר" הוא כנראה מתקפת תוכנת הכופר הראשונה ברמת מורכבות של תקיפות סייבר בחסות מעצמות על, דבר המגביר את מידת האיום שהיא מהווה על ארגונים. חברת Cybereason סבורה שמבצע כופר התפשט כבר ברחבי אירופה. חוקרי החברה זיהו גרסאות של תוכנת הכופר הזדונית בתקיפות שהתרחשו על ארגונים בספרד, בפולין, בשוויץ ובטורקיה.

הדו"ח של סייבריזון הנקרא "Mutating Ransomware Enter the Fray" מספק ניתוח מלא של "מבצע כופר" לרבות הממצאים העיקריים, קווי דמיון והבדלים בין הדוגמאות, והצעות לאיתור התוכנה וצמצום הנזקים שהיא זורעת.

למידע נוסף: Operation Kofer.

חברת סייבריזון היא חברה פרטית, שהוקמה על ידי יוצאי יחידת המודיעין 8200 ליאור דיב, יונתן שטרים־עמית ויוסי נער. החברה יושבת בקיימברידג', מסצ'וסטס ולה משרדים בתל אביב, ישראל. באחרונה השלימה החברה מחזור גיוס שני (Round B) בגובה 25 מיליון דולר בהובלת קרן ספארק קפיטל (Spark Capital), קרן ההשקעות CRV וחברת לוקהיד מרטין (Lockheed Martin) שהצטרפה גם כשותפה אסטרטגית.

פורסם בקטגוריות: אבטחה , חדשות , טכנולוגיות מידע