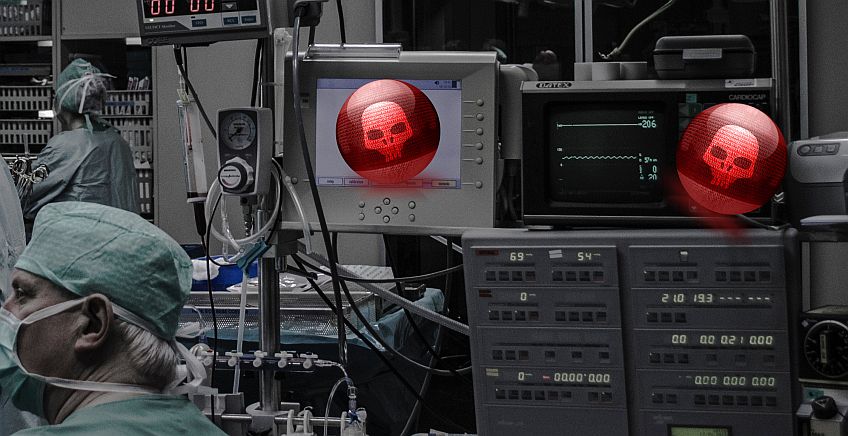

המיכשור הרפואי מסכן בתי חולים

12 אפריל, 2018

פרוייקט ריגול נגדי של חברת TrapX הישראלית שכלל הקמת בית חולים מזוייף, גילה שהאקרים מנצלים את החולשות של מערכות המיכשור הרפואי, החל מסורקי CT וכלה בציוד לביצוע בדיקות דם, כדי לפרוץ לרשת, לשבש את פעולתה ולגנוב מידע

חברת TrapX Security מרמת החיל בתל אביב גילתה שהיקף התקיפות נגד מערכות בריאות וציוד רפואי הוא גדול יותר ומקיף יותר מאשר חשבו בתעשייה. התופעה התגלתה לאחר מבצע ריגול נגדי דיגיטלי שהחברה ביצעה במשך שישה חודשים. במהלך המבצע, החברה הקימה רשת מדומה של בית חולים, המדמה את פעילותו הדיגיטלית של בית חולים אמיתי. בית החולים המדומה משך אליו שורה גדולה של מתקפות סייבר, שאיפשרו לשרטט את פרופיל האיומים שעימם מתמודדת מערכת הבריאות העולמית.

במסגרת הפרוייקט הוקמה תשתית דיגיטלית שלמה של בית חולים בשם בדיוני Medical Now Group. התשתית כללה אתר אינטרנט ציבורי אשר גרם לתוקפים להאמין שהם תוקפים ארגון בריאות אמיתי פעיל. בנוסף, הוקמה רשת IT מזוייפת מלאה הכוללת מחשבים אישיים, ציוד תקשורת, שרתים, מערך הרשומות הרפואיות וכמות גדולה של מכשירים רפואיים המצויים בכל בית חולים: מכונות רנטגן, סורקי CT, מכונות לביצוע בדיקות דם, מערכות לניהול הדמיות רפואיות (PACS) ועוד.

אחרי הבנייה, מתחיל שלב הפעלת הפתיון

כדי להגביר את המציאותיות של בית החולים המדומה, החברה התקינה מערכות הגנה מקובלות כמו תוכנות פיירוול, תוכנות אנטי-וירוס וכלי אבטחה נוספים המקובלים בתעשייה. בתוך המערך המזוייף הזה החברה התקינה במערכת את פלטפורמת המעקב ואיתור התקיפות שלה, DeceptionGrid. בשלב הבא נבנה הפתיון: מומחי TrapX המציאו מספר משתמשי VPN מזוייפים, והעבירו את הפרטים שלהם אל תוקפי סייבר אמיתיים באמצעות הרשת האפלה (Darknet), ופירסמו חלק מנתנויט הגישה בפורומים של האקרים המתמקדים בתקיפת ארגוני בריאות, בהם באתר Pastebin. בנוסף, החברה ייצרה משתמש מדומה אשר ניגש מרחוק אל הרשת של בית החולים באמצעות מחשבו האישי.

בתוך זמן קצר התוקפים החלו לחדור אל בית החולים המדומה, ובשלב הראשון ניסו לאסוף מידע רפואי של פציינטים ובהמשך להשתיל תוכנות עוינות בתוך שרתי בית החולים. המסקנה היתה שהמטרה המרכזית של 80% מהתקיפות האלה היתה גניבת רשומות רפואיות. סוג אחר של תקיפות התמקד בציוד הרפואי. במקרה אחד השתלט התוקף על מכשיר MRI ובאמצעות חולשה ידועה במערכת ההפעלה Windows XP, הפך את המכשיר למחשב שממנו נכנס אל ציוד רפואי אחר, וממנו חדר לתוך רשת בית החולים והשתיל בה נוזקות המשבשות את פעולת כל המחשבים המקושרים.

מעבדים משובצים ישנים ולא מאובטחים

במבצע מקביל הותקנה תוכנת DeceptionGrid ברשת של אחד מבתי החולים הגדולים בעולם, וייצרה רשת של מכשירים מדומים. מיד התגלתה תקיפה של ארכיב ההדמיות PACS. בתקיפה הזו התברר שהתוקפים מתמקדים במיוחד במערכות הפעלה ישנות, מכיוון שהן מאפיינות מיכשור רפואי נפוץ. לאחר ניתוח מספר מקרים נוספים, החברה הגיעה למסקנה שקיימת בעיה בתחום ההגנה על מיכשור רפואי: "למרות שמכשירים רפואיים אמורים להיות 'סגורים', פגיעותם הרבה הופכת את שאר אמצעי ההגנה לבלתי יעילים.

מכשירים רפואיים רבים כוללים מעבדים משובים ישנים, שאינם מקבלים עידכוני תוכנה התכיפות, ולעתים רבות כלל לא מקבלים עידכונים. ציוד בסיס יותר הוא לרוב בעל קישוריות IoT, ולכן קשה יותר למעקב ולאבטחה. כאשר מתגלה בעיית אבטחה בציוד רפואי, קשה מאוד להשבית אותו, להמתין שהיצרן יכתוב את התוכנה מחדש ולהפעיל את המכשיר. הדבר הזה מציג קושי חדש ובלתי צפוי בפני בתי החולים, המתמודדים כבר היום עם קשיי תקציב.

סעיף חדש בחוזה השירות עם ספקי ציוד רפואי

החברה פירסמה מספר המלצות מעשיות: יש לבודד מיידית את המיכשור הרפואי אחד מהשני, מכיוון שאם מכשיר אחד הותקף סביר להניח שמכשירים נוספים נפגעו. צריך לבודד את כל הציוד הרפואי ברשת תקשורת נפרדת מרשת התקשורת הכללית של בית החולים. חוזה השירות עם הספקים צריך לכלול סעיף המחייב אותם לטפל במכשירים שנפגעו על-ידי תוקפים. חובה לבצע סריקה מקיפה לאיתור כל החולשות של הציוד הרפואי בבית החולים. ועוד.

חברת TrapX Security הוקמה בשנת 2012 על-ידי המנכ"ל משה בן-סימון והטכנולוג הראשי יובל מלאכי ומעסיקה כיום כ-50 עובדים. בן-סימון שימש בעבר כמנכ"ל חברת Injection Security, מנהל מחלקת הייעוץ בתחום האבטחה של נס טכנולוגיות ויועץ אבטחה ראשי ב-Comsec. מלאכי היה ממייסדי חברת הייעוץ Zeroday Security ויועץ אבטחה בכיר בנס טכנולוגיות. מאז הקמתה גייסה החברה כ-19 מיליון דולר ממשקיעים שונים, בהם קרן אינטל קפיטל וקרן BRM. לחברה שיתוף פעולה טכנולוגי עם צ'ק פוינט.

לאתר החברה: TrapX Security

פורסם בקטגוריות: אבטחה , אבטחת סייבר , חדשות , מכשור רפואי